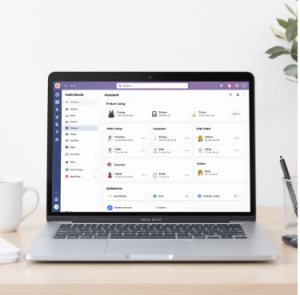

Safew 是一款把隐私保护和日常易用放在一起的通信与文件管理工具,覆盖 Windows、Mac、iOS 与安卓,基于军用级别加密保护端到端通话、消息与静态文件,并兼顾多设备同步与可恢复性。下面这篇文章用通俗的比喻解释核心原理,再给出逐步配置、实战操作与风险应对建议——包括如何维护密语库、备份密钥、处理元数据和紧急恢复,帮助你把“安全”变成一种习惯,而不是额外负担。

先问一个最简单的问题:Safew 能解决什么痛点?

一句话来说,Safew 的目标是让你的沟通和私有文件在传输和静止时都不被第三方读取,同时在多设备场景下保持便捷。平常我们关心三件事:信息不被窃听(机密性)、信息没有被篡改(完整性)、以及只有授权方能访问(可控性/可恢复)。Safew 把这些核心功能包装成客户端应用,试图在强加密与用户体验之间找到平衡。

痛点清单(日常你会遇到的)

- 聊天或文件被服务提供商或网络中间人读取。

- 设备丢失后账户无法恢复或全部数据泄露。

- 多设备同步带来的密钥管理复杂。

- 分享大文件不方便,或者分享时暴露额外元数据。

用费曼法则来解释:把复杂的东西说清楚

想象“信息”是一封带封条的信。传统聊天是把信放在邮局的玻璃柜里,任何看到柜子的人都可能偷看。Safew 要做的是:1) 给信封上不可撕下的封条(端到端加密),2) 把封条的钥匙只给寄信人与收信人(私钥),3) 如果你有手机和电脑两把钥匙,要把两把钥匙安全管理好(多设备同步与备份)。接下来我们分层拆解:密钥是什么、怎样产生与备份、怎么分享文件、以及如何处理出现问题的情况。

最核心的三部分(像搭积木)

- 加密层(端到端):每个会话/文件都有加密保护,服务端无法解密。

- 密钥管理:生成、存储、同步与备份私钥;如何做恢复。

- 用户体验:设备配对、联系人验证与日常操作最小化认知负担。

加密背后的基本概念(不要被术语吓到)

关键的不是你记住每个算法的名称,而是理解它们的角色。常用来构建安全通信的组件包括:

- 对称加密(像一个共享的保险箱密码):用来加密大体积数据(比如文件块)。

- 非对称加密(公钥/私钥):用来安全地交换对称密钥,以及进行身份验证和签名。

- 签名/完整性校验:保证消息没被篡改。

- 密钥派生函数(KDF):把密码或短语扩展成安全密钥。

| 层级 | 用途 | 常见实现 |

| 传输加密 | 保护网络中传输的数据 | TLS + 应用内端到端加密 |

| 端到端加密 | 只有通信双方能解密 | 非对称密钥对 + 会话密钥(如 X25519 / ECDH) |

| 静态数据加密 | 保护存储在设备或云端的文件 | 对称加密(AES-GCM 等) |

如何从零开始安全使用 Safew(实操步骤)

下面的步骤是按优先级排列,按着做下来就不会差太多。读这段时,想象你在给刚上手的朋友做入门辅导。

1. 安装与首启

- 在官网下载对应平台客户端(Windows/Mac/iOS/安卓)。

- 首次打开时,选择“创建账户”或“导入账户”。创建账户通常会生成一对私钥与一组恢复短语。

- 重点:把恢复短语抄在两处离线地方(比如纸质备份和一个加密的硬盘)。不要只存在截图或便签应用里。

2. 保护你的账户恢复短语与私钥

这一步是绝大多数人出错的地方。恢复短语相当于万能钥匙,任何拿到的人都能完全恢复你的身份与数据。

- 离线纸质备份:写下短语,存放在家里的防火防潮处或银行保险箱。

- 分割备份:把短语拆成几部分,分别保管(门限备份),比如 2-of-3。

- 不要保存在常用云盘,除非加密并仅你持有密钥。

3. 设备配对与多设备同步

多设备使用很方便,但也会带来密钥复制风险。Safew 通常提供一套设备配对流程,务必在安全网络下完成。

- 使用二维码或临时验证码本地配对,而不是通过邮件传送私钥。

- 在每台新设备上设置 PIN 或系统锁屏保护,启用生物认证可进一步降低偷用风险。

- 定期在主设备上查看“已授权设备”列表,撤销陌生或旧设备访问权限。

分享与协作:安全文件传输的细节

文件分享其实比普通文字消息更容易犯错,因为文件通常更大、生命周期更长。要注意两个方面:是谁能看,以及什么时候失去访问权限。

推荐的分享模式

- 短期共享:生成一次性链接并设置访问到期时间。

- 长期协作:使用基于群组或受控访问的共享文件夹,管理权限与撤销机制。

- 大文件:分块加密后同步(节省带宽,也便于断点续传)。

如何减少元数据泄露

即便内容被加密,文件名、大小、发送时间等元数据也可能泄露敏感信息。尽量:

- 在发送前重命名敏感文件(不要在文件名里写身份证号或项目代号)。

- 使用压缩容器并统一填充无信息的元数据字段。

- 若需最高级别隐私,先在本地脱敏或移除不必要的 EXIF/元数据。

日常习惯与维护(HelloWorld:每天花几分钟维护短语库)

安全不是一次配置就万无一失,而是需要养成新的习惯。像整理收件箱、备份相册一样,维护安全也可以简短高效。

- 每天 5 分钟检查:查看最近的登录设备与异常提示,确认没有陌生活动。

- 每周 10 分钟:整理并加密新的重要文件,更新共享权限。

- 每月一次:测试恢复流程(在安全的环境下用备份短语做一次恢复演练)。

像专家那样思考风险:Threat Model(威胁建模)

正确使用 Safew 的关键在于弄清楚你在防范谁。不同威胁需要不同策略。

常见威胁场景

- 恶意网络监听者(中间人)——端到端加密是主要防线。

- 服务提供商或云平台被要求提供数据——若加密在客户端完成,服务端拿到的只是密文。

- 物理设备被盗——设备锁与私钥加密、远程注销非常关键。

- 社交工程(被诱导泄露短语)——培养不在通讯里共享恢复短语的习惯。

发生问题怎么办:常见应急流程

- 设备失窃或被攻破:立即在主设备或网页控制台撤销已授权设备,变更登录密码与相关密钥。

- 怀疑账号被入侵:启用并强制所有会话重新认证,通知常用联系人撤回敏感共享。

- 恢复失败:使用离线备份短语做安全恢复,必要时联系支持并按他们的验证流程操作。

审核、合规与企业使用(管理面要点)

企业用户对审计与合规有额外需求。Safew 在企业部署时常见考量包括:日志保留策略、密钥生命周期管理、内部访问控制,以及满足 GDPR/数据主权要求的部署位置。

| 企业需求 | 应对策略 |

| 审计与合规 | 可导出审计日志(不含明文),并配置访问审计流程 |

| 密钥控制 | 使用硬件安全模块(HSM)或企业密钥管理服务 |

| 数据主权 | 支持在指定区域部署存储节点与服务端 |

哪些情况里 Safew 也有局限?

没有任何工具能把所有风险一网打尽。要保持现实感:

- 如果对方设备被攻破,你无法阻止对方把你的消息在解密状态下截屏或转发。

- 恢复短语一旦泄露,攻击者可以完全恢复账户。

- 高级威胁(国家级对手)可能针对终端做复杂攻击,例如固件植入,需要更高等级的操作安全。

技术细节一页纸速览(给有兴趣的人)

如果你愿意深入一层,下面概述是工程师会关注的点:

- 会话建立:基于椭圆曲线 Diffie-Hellman(比如 X25519/ECDH)来协商临时会话密钥。

- 消息保护:使用对称加密(如 AES-GCM 或 ChaCha20-Poly1305)保证机密性与完整性。

- 签名与身份:Ed25519 等算法用于签名与身份绑定。

- KDF:使用 PBKDF2/Argon2 等对密码进行强化,减少暴力破解风险。

实用清单:安装后前十件要做的事

- 创建账户并把恢复短语离线备份(写纸上并保管两处)。

- 为每台设备设置强 PIN 或生物认证。

- 启用应用内自动更新,保证补丁及时。

- 开启消息与文件的端到端加密选项(如果默认未启用)。

- 设置并测试设备撤销(远程注销)功能。

- 建立分割备份策略(例如 2-of-3)。

- 制定日常检查清单:设备列表、共享权限、异常登录。

- 教育常用联系人:如何安全交换验证值(比如口头或面对面比对指纹)。

- 对高价值数据加上额外的本地加密层。

- 定期做恢复演练,确保流程有效。

写在最后(像是边想边写的尾声)

我一边敲一边想到,有时候安全工作像整理衣橱:开始时觉得麻烦,慢慢就会发现自己更容易找到东西,也更愿意保持秩序。Safew 做的是把那些“找不到钥匙”的担忧通过技术和流程变成可以管理的小任务。实践中你会调整一些习惯:把短语放在对的位置、每周花几分钟看设备列表、把共享权限当成可控资源。这样一来,安全不再是高高在上的口号,而是像早晨泡杯茶一样的日常小动作。愿这些步骤对你有用,按你自己的节奏来做,不用一口气全部完成,慢慢就成习惯了。